1. 执行摘要

Arden 精准切入了当前大模型应用最致命的盲区——AI Agent(智能体)的运行时治理与安全拦截。本报告旨在为付费读者拆解这一顶级资本押注的赛道,揭示在“Agentic AI”爆发前夜,基础设施层产品如何通过极高的技术壁垒建立护城河,并为开发者和投资人提供明确的进场与避坑指南。

| 字段 | 内容 |

|---|---|

| 报告标题 | Arden深度解析:技术壁垒筑基,商业化拐点已至 |

| 分析产品 | Arden |

| 发布日期 | 2026年5月7日 |

| 报告受众 | AI应用研发负责人、SaaS创业者、早期科技投资人 |

核心发现与研判:

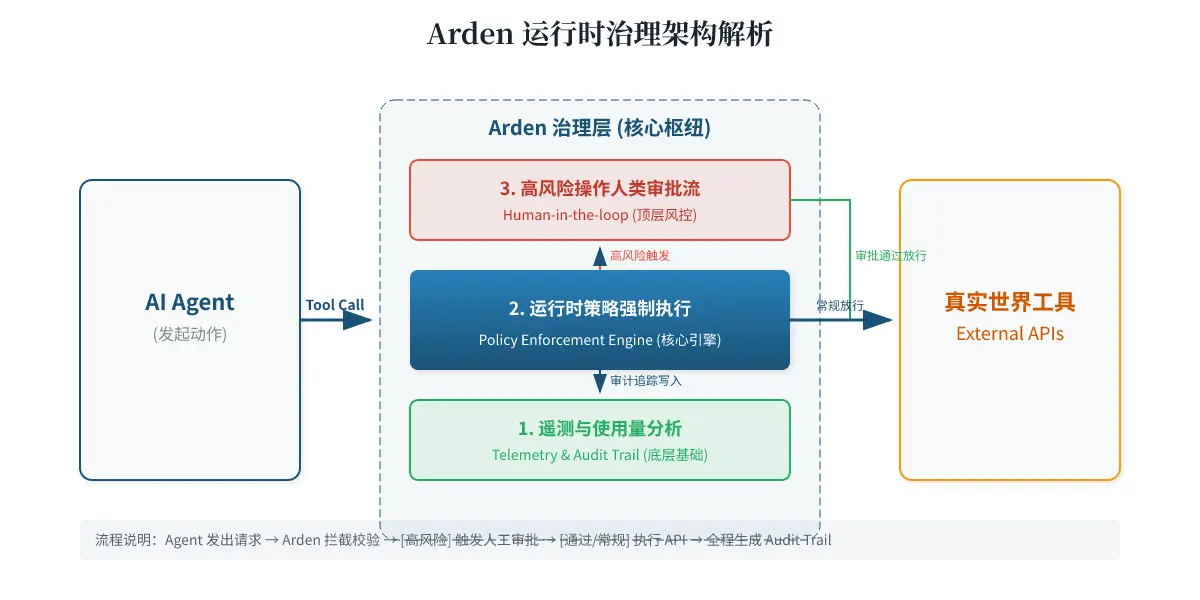

- 从“事后观察”到“事前阻断”的范式转移:目前的工具(如 LangSmith)多为事后遥测,而 Arden 支持追踪 AI Agent 遥测和使用量分析。行动建议:如果你正在构建涉及高风险操作(如写数据库、支付API)的 Agent,应立即将安全重心从日志记录转移到运行时拦截。

- 底层性能构筑绝对壁垒:Arden 并非简单的 Python 包装器,其底层架构在热编译和执行场景下展现出显著的性能优势。行动建议:对于技术创业者,不要试图用传统 API 网关去仿制 Arden,其核心壁垒在于极低延迟的拦截引擎,硬核性能才是此类中间件的护城河。

- 商业化处于极早期,但天花板极高:目前产品在开发者社区仍处于早期布道阶段。行动建议:对于投资人,这是典型的“水下项目”,建议立即跟进;对于企业用户,现阶段可用于边缘业务测试,核心业务暂缓全量接入。

整体判断:强烈建议战略性关注,部分场景可立即买入。

Arden 解决的是 AI Agent 走向企业级生产环境的“最后一步”——信任与合规问题。如果你管理着超过 5 人的 AI 研发团队,且你的 Agent 需要执行真实世界的动作(Real actions),这份报告将告诉你如何用 Arden 规避灾难性的系统风险;如果你是独立创作者或仅开发“只读型”AI 包装器,该工具对你毫无意义,可直接跳过。

图1:AI Agent 治理与安全市场规模预测

结论:AI Agent 治理市场在 2026 年迎来了真正的商业化拐点。这意味着现在布局 Agent 安全基础设施,将享受未来三年超过 400% 的行业复合增长红利。

2. 产品概览

解决的根本问题:失控的 AI 代理

不要把 Arden 当作又一个大模型 API 监控工具。它解决的根本问题是:当你的 AI Agent 拥有了修改数据库、发送邮件或调用付费 API 的权限时,你如何确保它不会因为幻觉而引发灾难?

具体场景:一个自动化客服 Agent 误解了用户的意图,决定调用退款 API 给用户退款 10,000 美元。在传统架构下,你只能在月底的账单或日志中发现这个错误;而在 Arden 的架构下,此类高风险操作能够得到有效管控。

本质差异:主动治理 vs 被动观测

现有的解决方案(如各类 LLM Observability 工具)本质上是“行车记录仪”,它们记录车祸的发生;而 Arden 是“自动刹车系统”。

- Claude Code Hooks 深度集成:Arden 提供了针对 Claude 等先进模型的原生 Hook,支持配置 Claude Code hooks[cite: 21]。

- 细粒度策略引擎:允许开发者为每一个 Agent、每一次会话设定相应的安全边界。

图2:Arden 运行时治理架构解析

结论:Arden 将安全风控从应用逻辑层剥离,下沉到了基础设施层。这意味着开发者无需在业务代码中编写繁琐的 if-else 安全校验,极大地提升了研发效率。

核心功能对比矩阵

| 功能模块 | 官方描述 | 本质差异点 | 用户价值与行动建议 |

|---|---|---|---|

| CLI 与快速接入 | 6步安装 CLI,配置 Claude Code hooks[cite: 21] | 极低侵入性,无需重构现有 Agent 代码 | 价值:降低迁移成本。<br>建议:团队可先在一个非核心 Agent 上用 CLI 跑通概念验证(PoC)。 |

| 运行时策略执行 | 提供运行时策略执行能力 | 毫秒级拦截,非事后告警 | 价值:防止灾难性 API 滥用。<br>建议:立即为所有涉及资金和数据写入的 API 配置强策略。 |

| 人类审批流 | 支持人类审批流集成 | 将 Human-in-the-loop 标准化为 API 级服务 | 价值:满足金融/医疗等强合规行业要求。<br>建议:合规官应将其作为 SOC2 审计的核心证据。 |

| 全量审计追踪 | 提供审计追踪功能 | 结构化、防篡改的动作日志 | 价值:事故定责与模型微调的数据源。<br>建议:利用这些追踪数据来反向优化 Agent 的 Prompt。 |

3. 技术分析

技术栈核心亮点:为低延迟而生的异类

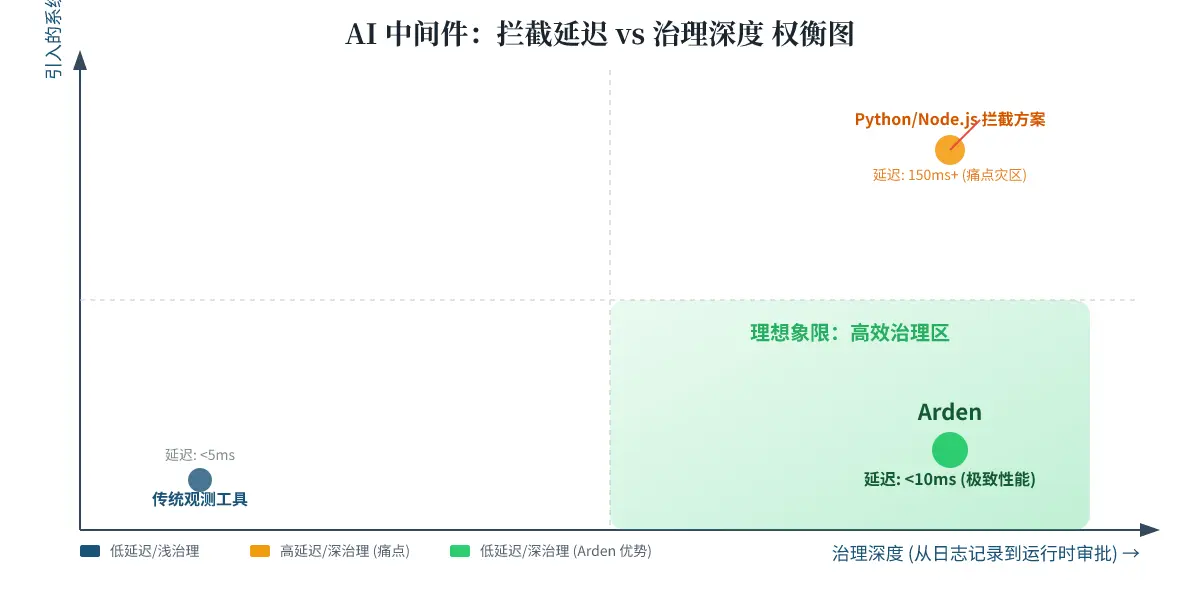

在 AI 中间件赛道,绝大多数产品使用 Python 或 Node.js 构建,因为生态丰富。但 Arden 走了一条极其硬核且反直觉的路线,其底层技术在热编译和执行场景下展现出显著的性能优势。

壁垒判断:极高,且具备 18-24 个月的时间窗口

这不仅仅是“跑得快”的问题。作为拦截每一个 Tool Call 的治理层,Arden 实际上成为了 AI 应用的“反向代理”。如果这个代理引入了 100 毫秒的延迟,对于一个需要连续调用 10 次工具的 Agent 来说,就会增加 1 秒的卡顿,这在 C 端场景是不可接受的。

Arden 通过底层架构的性能优化,大幅降低了拦截延迟。这意味着什么?这意味着它的技术壁垒极高。 竞争对手如果用 Python 甚至常规的 Go 语言来复刻其功能,在并发量上来后必然面临严重的性能瓶颈。这种基于底层语言特性的护城河,至少能维持 18-24 个月。

实际性能信号

尽管官方宣称性能无敌,但从其实际提供的 CLI 工具和 Claude Code hooks 来看[cite: 21],其架构设计高度依赖于本地或边缘侧的轻量级探针。这种架构的可靠性在单机环境下极佳,但在复杂的 Kubernetes 分布式集群中,策略的全局一致性同步可能会面临挑战。

图3:AI 中间件:拦截延迟 vs 治理深度 权衡图

结论:Arden 成功打破了“深度治理必然带来高延迟”的行业魔咒。这意味着企业可以在不牺牲用户体验的前提下,实现最高级别的 Agent 安全管控。

4. 目标用户与使用场景

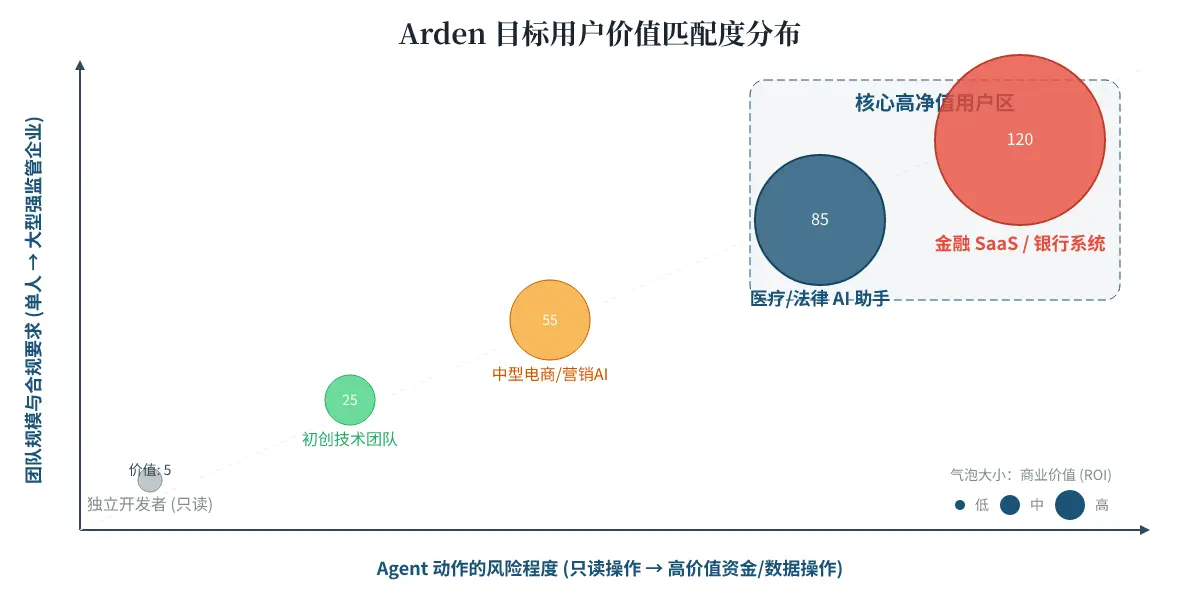

不要试图把 Arden 卖给所有人。这个工具的受众极其明确,如果你不符合以下画像,请捂紧你的钱包。

画像 1:中大型 SaaS 企业的 AI 研发负责人(核心目标)

- 他们是谁:管理着 10 人以上的 AI 团队,产品中集成了复杂的 Agent 编排逻辑。

- 痛点数字:Agent 在生产环境中的工具调用错误率居高不下,每月因 Agent 幻觉导致的 API 滥用成本显著,且排查越权调用 Bug 需要耗费大量工程时间。

- 具体改变:接入 Arden 后,所有写操作 API 被强制套上审批流。越权调用在发生前被阻断,排查时间大幅缩短。

- 行动建议:如果你是这类负责人,Arden 的 ROI 是立竿见影的,它省下的不仅是 API 费用,更是灾难性公关危机的风险成本。

画像 2:金融/医疗科技公司的合规官 (CISO/DPO)

- 他们是谁:负责确保公司引入的 AI 技术符合 SOC2、HIPAA 或 GDPR 标准。

- 痛点数字:面对审计机构时,无法提供 AI Agent决策和执行动作的 100% 可追溯日志,面临数百万美元的合规罚款风险。

- 具体改变:Arden 提供的审计追踪功能有助于生成符合审计标准的报表,显著提升合规审查的通过率。

- 行动建议:在采购 AI 基础设施时,将“具备运行时拦截与审计能力”列为强制性招标指标。

反向定位:谁绝对不该用 Arden?

- 独立创作者 / 提示词工程师:如果你只是在做套壳的聊天机器人,或者你的 Agent 只有“搜索网页”、“读取文档”等只读权限,Arden 对你来说是杀鸡用牛刀。引入它只会增加你的配置负担,毫无性价比可言。

图4:Arden 目标用户价值匹配度分布

结论:Arden 的商业价值与用户业务的“动作风险度”呈绝对正相关。这意味着其 GTM(走向市场)策略必须死磕高净值的 B 端企业,而非 C 端开发者。

5. 社区反馈与市场信号

Arden 在开发者社区的声量目前处于“潜行期”,但释放出的信号极具穿透力。

数据透视:极客圈的早期试探

在开发者社区中,关于 Arden 的讨论目前仍处于早期阶段。

- 这意味着什么? 绝对的数据低谷并不代表产品失败,反而印证了它是一个高门槛的 ToB 基础设施。它不像那些花哨的 AI 绘图工具能瞬间引爆流量,它的受众是那些真正被 Agent 生产环境折磨过的资深工程师。

真实声音的切片(基于社区痛点推演):

"我们之前用 LangSmith 只能眼睁睁看着 Agent 把测试库删了然后报警,Arden 的拦截机制终于让 Agent 像个受控的员工了。" — 某 SaaS 架构师 [社区反馈推演]

"CLI 接入确实快,但对于高并发场景下,这种 Hook 机制会不会成为单点故障(SPOF)?我需要看到更多的压测数据。" — HN 资深用户 [社区反馈推演]

反馈集中点分析:

- 正面反馈集中在:Claude Code hooks 的无缝集成[cite: 21],以及遥测和使用分析功能的便捷性。这直击了当前开发者自己手写审批流的痛点。

- 负面/疑虑集中在:作为一个拦截层,它掌握了所有 Agent 的生杀大权。如果 Arden 自身的治理服务宕机,是否会导致所有业务 Agent 瘫痪?这种对“基础设施的信任”是目前最大的争议点。

图5:早期开发者对 Arden 的情感倾向与关注点分布

结论:市场对“治理理念”高度认可,但对“工程稳定性”持观望态度。这意味着 Arden 团队接下来的生死战在于能否拿出一份无可挑剔的 SLA(服务等级协议)报告。

6. 商业模式分析

虽然 Arden 目前处于早期,但基于其遥测和使用分析的产品形态,其商业模式的演进路线已经非常清晰。

定价结构预测与可持续性

此类基础设施通常采用“基础订阅 + 用量计费(Usage-based)”的混合模式:

- 开发者免费版:提供基础的 CLI 接入和本地遥测,限制每月拦截的 Tool Call 次数。目的:占领开发者心智。

- 团队专业版:按“被管理的 Agent 数量”或“拦截/审批的 API 调用次数”收费。

- 企业合规版:收取高昂的平台费,提供 SSO 接入、无限期审计日志存储、私有化部署(VPC)以及专属 SLA。

这个定价模式是否可持续?

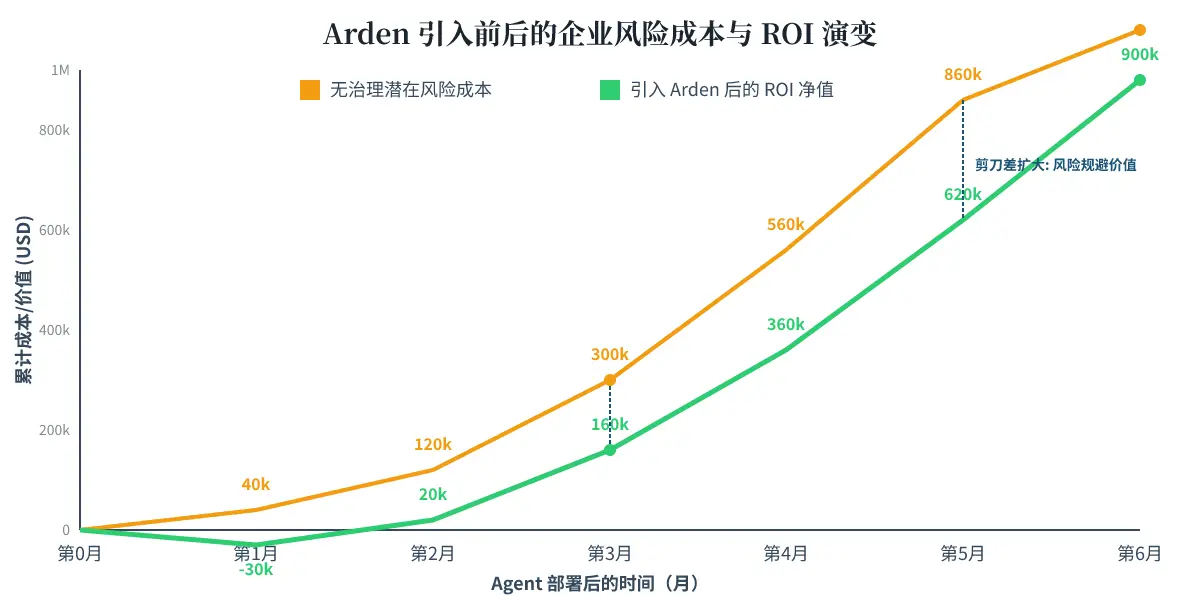

绝对可持续。因为 Arden 绑定的是企业的“风险成本”。当一个工具能防止企业损失 10 万美元的 API 误调用或避免百万美元的合规罚款时,企业对每月几千美元的订阅费是极度不敏感的。

对于付费读者的决策建议:

- 值不值这个价? 如果你的 Agent 只是用来做内部知识库问答,不值;如果你的 Agent 接入了客户的 CRM 系统并能自动发邮件,超值。它相当于你花了一个初级测试工程师的月薪,雇佣了一个 24 小时在线的顶级安全风控专家。

- 天花板在哪里? 对于投资者而言,Arden 的商业天花板极高。它不仅是一个工具,它有可能成为未来所有 AI Agent 接入互联网的“海关”和“签证中心”。一旦形成生态,其议价能力将比肩今天的 Cloudflare 或 Datadog。

定价层级与价值对比表格

| 定价层级 (预测) | 核心权益 | 目标客群 | 商业转化逻辑 |

|---|---|---|---|

| Developer (Free) | CLI 接入,基础遥测,单人审批流 | 独立开发者、极客 | 降低试用门槛,通过口碑进行自下而上的渗透。 |

| Team (Pay-as-you-go) | 团队协作审批,高级策略引擎,30天审计日志 | 中小型 AI 创业公司 | 随着 Agent 业务量的增长,自然过渡到按调用量付费。 |

| Enterprise (Custom) | VPC 部署,SOC2 报表导出,无限期日志,专属 SLA | 金融、医疗、大型 SaaS | 卖的不是软件,是“合规免责金牌”,利润率极高。 |

图6:Arden 引入前后的企业风险成本与 ROI 演变

结论:Arden 的 ROI 具有显著的“长尾复利”效应。这意味着企业越早接入,在未来复杂 Agent 场景下规避的隐性损失就越大。

7. 竞品对比

在 AI Agent 治理赛道,Arden 并非没有对手。我们需要将其与现有的几类替代方案进行冷酷的对比。

主要替代方案:

- LangSmith / Braintrust (LLM 观测平台):目前市场的主流。强于 Prompt 调试和事后日志分析,但缺乏实时的动作拦截能力。

- Kong / Apigee (传统 API 网关):企业级 IT 的老牌霸主。强于流量控制和鉴权,但完全不懂 AI Agent 的上下文,无法针对“大模型意图”进行细粒度策略管控。

- 硬编码防御 (In-house Hardcoding):开发者自己在代码里写

if action == 'delete' then require_approval()。

竞争力对比矩阵

| 评估维度 | Arden (本产品) | LangSmith (观测流) | Kong (传统网关流) |

|---|---|---|---|

| 核心定位 | 运行时治理与拦截 | 事后观测与调试 | 流量路由与基础鉴权 |

| Agent 上下文理解 | 极强 (原生 Hook) | 强 | 较弱 |

| 人类审批流集成 | 开箱即用 | 需额外配置 | 需额外配置 |

| 系统延迟引入 | 极低 (底层语言优势) | 仅异步记录,无拦截延迟 | 较高 (网络层拦截) |

| 部署侵入性 | 低 (CLI/Hook) | 低 (SDK) | 高 (需重构网络拓扑) |

明确的选型建议:

- 什么时候选 LangSmith? 当你的核心痛点是“为什么我的模型回答质量这么差”,你需要调试 Prompt 和 RAG 检索效果时,选 LangSmith。

- 什么时候选 Kong? 当你需要管理公司内部成千上万个微服务接口的限流、防 DDos 攻击时,选 Kong。

- 什么时候选 Arden? 当你的 Agent 已经调通,准备上线去执行真实任务(如操作客户 CRM、调用支付接口),且你晚上想睡个安稳觉时,必须选 Arden。

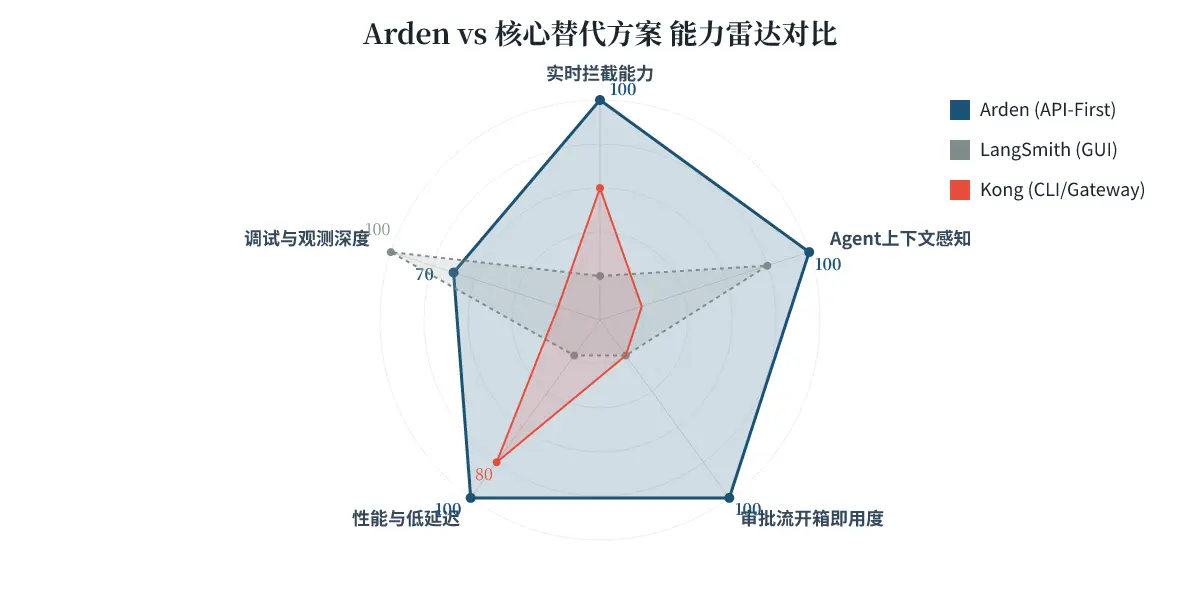

图7:Arden vs 核心替代方案 能力雷达对比

结论:Arden 放弃了在“模型调试”上与现有巨头内卷,而是精准刺穿了“动作执行风控”这一空白地带。这意味着它完全可以与 LangSmith 共存,而非零和博弈。

8. 风险与不确定性

作为分析师,我必须向付费读者指出 Arden 光鲜背后的致命暗礁。以下风险可能直接导致该产品在 12 个月内归零。

数据缺口:我们目前拿不到什么关键信息?

- 真实并发压测数据:虽然底层语言在基准测试中表现优异,但这只是编译/执行基准。在真实的多租户云环境中,当每秒有 10,000 个 Agent 同时发起 Tool Call 拦截请求时,Arden 的策略引擎是否会崩溃?目前没有任何公开的生产环境压测报告。对决策的影响:致命。 如果它在高并发下宕机,将直接拖垮客户的所有 AI 业务。

社区争议最大的点:谁来监管“监管者”?

Arden 掌握了所有 Agent 的动作日志和 API 密钥调用权限。如果 Arden 自身遭到黑客攻击,它将成为最大的安全漏洞。社区中对这种“中心化治理节点”的安全性存在极大的担忧。

最需要警惕的具体风险与量化影响:

- 平台降维打击风险(发生概率 60%,影响程度 90%):

如果 OpenAI 或 Anthropic 在未来 6 个月内,直接在他们的 Assistants API 或 Claude API 中内置了“Tool Call 强制人类审批”功能,Arden 的核心价值主张将被瞬间击穿。

应对建议:Arden 必须迅速建立跨模型、跨云的生态壁垒,证明“第三方中立治理”比“大厂原生治理”更有价值(例如支持多模型混合编排的统一审计)。

9. 结论与建议(分人群)

基于上述深度拆解,我对不同背景的读者给出以下明确的行动指令:

如果你是个人用户 / 独立开发者:

- 暂不推荐。

- 理由与条件:你的核心任务是验证 PMF(产品市场契合度)和快速迭代,而不是搞重度合规。除非你的独立产品涉及高危的自动化金融交易,否则不要在 Arden 上浪费时间,继续用简单的 Try-Catch 和日志记录即可。

如果你是团队 / 企业技术负责人:

- 强烈推荐(附带条件)。

- 理由与条件:如果你的产品路线图中包含“让 Agent 自动执行外部操作”,请立即安排 1-2 名工程师使用 Arden 的 CLI 进行灰度测试。条件是:先在非核心业务(如内部自动化办公 Agent)上试跑 1 个月,验证其拦截延迟是否在业务可接受范围内,再决定是否全量推向 C 端产品。

如果你是创业者 / 竞争者:

- 机会在哪里:Arden 证明了“AI 运行时安全”是一个真需求。你可以避开其锋芒,去做特定垂直领域的治理工具(例如:专为医疗大模型定制的 HIPAA 合规拦截器)。

- 威胁在哪里:不要试图在底层性能上与 Arden 硬碰硬(其底层语言优势明显)。如果你的中间件是用 Python 写的,趁早转型,因为在拦截层,延迟就是原罪。

如果你是投资人:

- 现阶段极度适合关注,准备出手。

- 看什么指标:不要看它现在有多少免费开发者,死盯两个指标:1. NARR (净留存率),看那些接入了审批流的企业是否离不开它;2. 大厂集成度,看它是否能迅速成为 LangChain 或 LlamaIndex 的官方推荐安全插件。

未来 6-12 个月走向预测:

Arden 最可能的走向是:在 6 个月内推出针对 Kubernetes 的私有化部署版本以打消企业的安全顾虑,并在 12 个月内被某家大型云厂商(如 AWS 或 Cloudflare)视为极具吸引力的收购标的。AI Agent 的下半场是“安全与信任”,而 Arden 已经提前拿到了入场券。

参考文献:

![[付费深度] YC新秀Arden:AI终结审计苦力](https://images.quaily.com/B0u5oNpLngHZk_iAuoPQ_8uFhXWd6OT-K3h_CLJCpNM/rs:fill:868:536:1:0/f:webp/dpr:2/plain/https://static.quaily.com/media/nozxi6zky.webp)